ACLs für das Eingangs-Interface zum Internet. Sie sind als Beispiel zu verstehen, mit den wohl wichtigsten Einträgen.

„IPv4 & IPv6 Internet ACL“ weiterlesenNetflow Top Talkers auf dem Switch auswerten

Ab und an kommt man in die Situation, eine Statistik der Netzwerkauslastung zu benötigen. Aber kein System hat mit dem man Netflow auswerten könnte.

Cisco bietet auf vielen Komponenten Möglichkeiten dazu an, in diesem Fall war es ein 3850er mit IPBase Lizenz und echt einfach.

„Netflow Top Talkers auf dem Switch auswerten“ weiterlesenHistory of Networking

Russ White hat auf seiner Seite rule11.tech eine Sammlung von Padcasts veröffentlich um das Wissen der Netzwerkwelt, dass so langsam in den Ruhestand geht, zu erhalten. Die Podcasts sind von Network Collective. Einige dieser Podcasts habe ich selbst gehört als sie veröffentlich wurden und möchte sie hier ebenfalls erhalten.

Die Podcasts sind auf Englisch und sie stehen netterweise unter der CC BY-NC-ND 4.0 Lizenz. Kopie von rule11.tech: These recordings are released under Creative Commons Attribution-NonCommercial-NoDerivatives 4.0 International License (CC BY-NC-ND 4.0). This means recordings can be distributed for any noncommercial purposes by anyone, so long as they are released in full (with no modifications).

„History of Networking“ weiterlesenEVE-NG auf ESXi beschleunigen

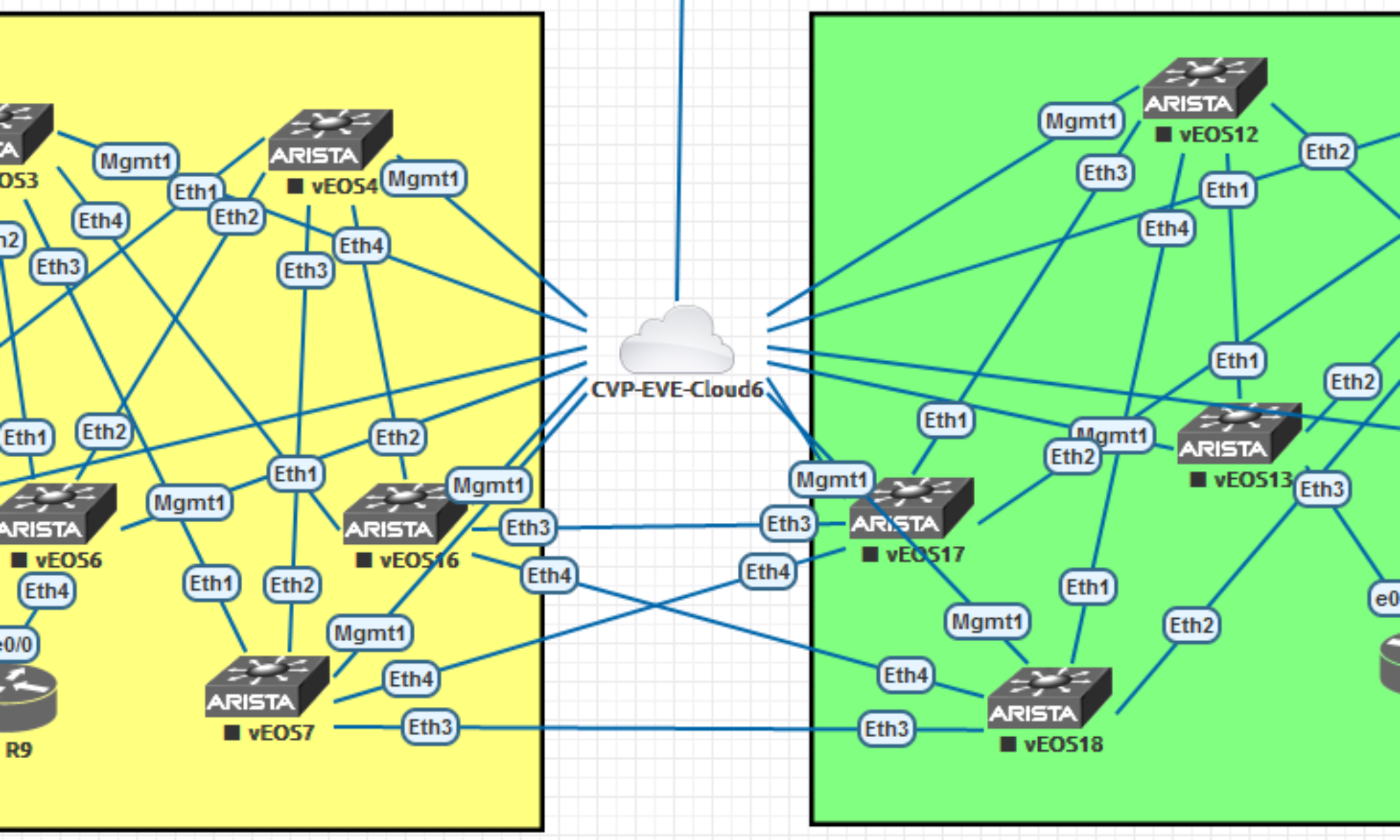

Mein EVE-NG Server für Labore hat hier und da ganz schön gehangen, obwohl es ein neue AMD EPYC ist, EVE hat 64 CPU Kerne zugewiesen und 384GB RAM. Das wurde eigentlich nie ausgelastet, aber trotzdem kam es vor dass einfach nichts mehr richtig ging.

Heute habe ich einige Einstellungen auf dem Server angepasst, dazu gehören die Änderung des Arbeitsspeicherprofils auf Performance, was schnellere Ansprechzeiten versprechen soll. Zudem wurde innerhalb des Hypervisors ESXi die Latenzempfindlichkeit auf Hoch geändert. Diese Funktion ist vor allem für Systeme gedacht die keine hohen Wartezeiten für I/O oder RAM verkraften können. Somit erhält EVE-NG Vorrang vor anderen VMs auf diesem Server. Um diese Einstellung durchführen zu können, wurde EVE-NG der zugewiesene Arbeitsspeicher garantiert, somit sind nun dauerhaft 384GB RAM, von 512GB, für EVE-NG bereit und priorisiert. Weiterhin wurden insgesamt 77GHz CPU Taktrate für EVE-NG garantiert, das entspricht etwa 33 Kernen dieses Servers. Insgesamt darf EVE-NG auf 64 Kerne zugreifen.

„EVE-NG auf ESXi beschleunigen“ weiterlesenRunning Embedded Wireshark – 3850

Running Embedded Wireshark

Cisco Live Session: BRKARC-3190

Switch#monitor capture CLEUR interface GigabitEthernet 1/0/2 both

Switch#monitor capture CLEUR match ipv4 any any

Switch#monitor capture CLEUR limit duration 60

Switch#monitor capture CLEUR file location flash:cleur.cap

Switch#monitor capture CLEUR start [display brief]

Aus den Kommentaren noch eine Anmerkung zu Controlplane Traffic:

Eine wichtige Anmerkung dazu: Wenn man auf einem Interface den Packetcapture mitlaufen lässt, werden keine Pakete angezeigt, die über die Controlplane zu oder von diesem Interface kommen. wenn man diese ebenfalls angezeigt bekommen möchte ist zusätzlich noch monitor capture CLEUR control-plane both notwendig.

DHCP Relay wäre ein Beispiel wo man das beachten sollte.

IKEv2 IPSec auf Cisco Routern

Für einen DMVPN Aufbau muss nicht zwingend IPSec eingesetzt werden, aber wer Verschlüsselung möchte setzt sie üblicherweise direkt auf dem Tunnelinterface ein. Hier zwei Beispiele um IPSec mit DMVPN zu nutzen. Einmal mit dem älteren IKEv1, beschrieben im Blogpost zu DMVPN. Und dann das neuere IKEv2, welches hier beschrieben wird.

Die DMVPN Konfig unterscheided sich nicht, daher gehe ich daruf nicht ein. Siehe dazu den alten Beitrag in dem auch IKEv1 zu finden ist.

„IKEv2 IPSec auf Cisco Routern“ weiterlesenPKI/CA auf Cisco Router

Ein Cisco Router ist vielseitig einsetzbar, das wissen wir wohl alle. Er kann sogar als CA dienen und automatisiert Zertifikate ausstellen. Dafür kann man SCEP oder EST nutzen. Hier eine kleine Anleitung wie man eine CA erstellt und Zertifikate per SCEP verteilt.

Zuerst müsst ihr einen NTP Server haben und alle Komponenten die die Zertifikate nutzen damit syncen. Das ist sehr wichtig.

PKI/CA Konfig auf Cat8000v:

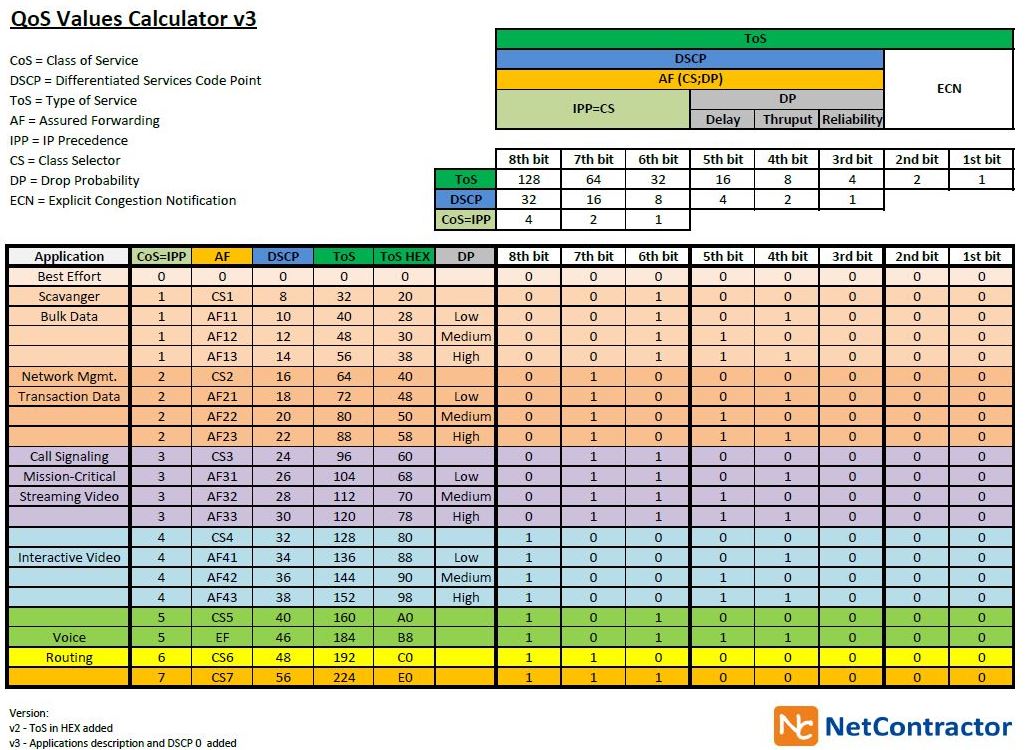

„PKI/CA auf Cisco Router“ weiterlesenQoS Tabelle

Bei Patrick Denis kann man eine sehr schöne QoS Tabelle finden, er hat auch viel erklärt.

http://www.patrickdenis.biz/blog/ip-precedence-dscp-tos-lookup-table/

SecureCRT Single Instance

Gerade wenn man viele Labore mit virtuellen Appliances macht, kann es nervig sein wenn die Tools die man nutzt mehrfach geöffnet werden. Statt die Tab-Funktion zu nutzen die sie ggf. haben.

Bei SecureCRT kann man einstellen, dass es nur einmal geöffnet werden darf. Somit werden neue Links nicht mehr als neues Fenster sondern als Tab geöffnet.

Hier die Anleitung wie man es einstellt:

Locate the config folder info in the General / Configuration Paths category of SecureCRT's Global Options Close all instances of SecureCRT/FX Navigate to your SecureCRT configuration folder Locate and open the Global.ini file Find the line containing "Single Instance" Modify the line to D:"Single Instance"=00000001 Save the changes to Global.ini

Cisco XE-SDWAN Update per CLI

Manchmal muss man XE-SDWAN Router updaten bevor man sie in Betrieb nehmen kann, wenn z.B. die SW der Router zu alt ist und nicht mehr kompatibel zur aktuellen vManage Version. Daher hier eine kurze Anleitung wie man XE-SDWAN Router per CLI updatet.

Während der einzelnen Schritte, kommt es immer wieder zu Wartezeiten. Das ist aber normal, da manche Schritte erst möglich sind nachdem der Router vollständig gebootet hat. Das heißt, alle Services gestartet und „fully green“ sind. Das wird per Log Meldung angezeigt, auf der Console sieht man es also.

Zuerst, der default Login bei XE-SDWAN ist der User admin mit dem Passwort admin.

„Cisco XE-SDWAN Update per CLI“ weiterlesenRouten auf Linux automatisch setzen nach boot

Im Ordner /etc/networking/if-up.d/ eine Datei erzeugen, Ausführbar machen mit chmod +x <datei>

Außerdem root als User und Gruppe setzen, chown root:root <datei>

Und dann das wichtige, der Inhalt

!/bin/sh -e #Called when a new interface comes up #don't restart when lo is configured. if [ "$IFACE" != "pnet0" ]; then exit 0 fi # #Only run from ifup. if [ "$MODE" != "start" ]; then exit 0 fi # #Set static route to network 10.0.0.0/8 /sbin/route add -net 10.0.0.0 netmask 255.0.0.0 gw 172.20.x.x #Set static route to network 172.16.0.0/12 /sbin/route add -net 172.16.0.0 netmask 255.240.0.0 gw 172.20.x.x #

Das Device „pnet0“ kann man mit „ip a“ oder ifconfig prüfen, dort steht der Devicename.

Nützliches für Notepad++, RegEx, etc.

In Notepad++ kann man mehrere Zeilen gleichzeitig bearbeiten, indem man die Alt-Taste gedrückt hält und danach mit der linken Maustaste etwas markiert. Auch mehrere Zeilen. Danach hat man einen Cursur der über alle markierten Zeilen geht, so kann man leicht mehrere Zeilen gleichzeitig bearbeiten.

„Nützliches für Notepad++, RegEx, etc.“ weiterlesenRedistribution zwischen Routingprotokollen inkl. Redistribution von statischen Routen

Beispiel: Man hat auf einem Router einen EIGRP Prozess AS100 laufen, nun muss ein zweiter EIGRP Prozess her weil der neue Nachbar eine andere AS Nummer hat, sagen wir AS200. Damit das Routing und der Routenaustausch funktioniert richtet man in beiden Prozessen Redistribution ein und schon ist alles Ok.

Aber was ist mit statischen Routen auf diesem Router, die ebenfalls Redistributiert werden? Also aufgenommen in AS100 (der Prozess der zuerst da war).

Die werden NICHT in AS200 redistributiert. Weil redistributierte Routen nicht weiter redistributiert werden.

Wie behilft man sich hier? Man redistributiert die statischen Routen ebenfalls in AS200 und alles ist wieder gut.

Wie verteilt BGP eigentlich seine Informationen?

Jeder Netzwerker kennt BGP und weiß mehr oder weniger wie es funktioniert. Man lernt wie die Nachbarschaften aufgebaut werden, dass Neuigkeiten per Update Message versandt werden und und und.

Wer mal MPLS betrieben oder gebaut hat, weiß auch dass Multiprotocol-BGP kein großes Hexenwerk ist. Es wird eine neue Address-Family erzeugt und Nachbarschaften aufgebaut. Danach können die Router ihre VRFs im BGP bekannt machen und verteilen darüber die Routen-Informationen. Soweit so gut.

„Wie verteilt BGP eigentlich seine Informationen?“ weiterlesenMulticast – 2

Nachdem in Teil 1 Multicast innerhalb eines Segments betrachtet wurde, schauen wir jetzt auf Multicast Routing.

Zuerst, welche Multicast Routingprotokolle gibt es? Es gibt veraltete und obsolote, aber auch vier aktuell benutzte. Veraltet und obsolet sind: Distance Vector Multicast Routing Protocol (DVMRP), Multicast OSPF (MOSPF) und Core-Based Trees (CBT).

Aktuelle Multicast Routingprotkolle:

– Protocol Independent Multicast, Dense Mode (PIM-DM)

– Protocol Independent Multicast, Sparse Mode (PIM-SM)

– Protocol Independent Multicast, Source-Specific Multicast (PIM-SSM)

– Bidirectional Protocol Independent Multicast (Bidir-PIM)

Multicast – 1

Ich möchte mich mehr mit Multicast befassen und schreibe daher diese Beiträge, im ersten Teil geht es hauptsächlich um Multicast im Layer 2 bzw. innerhalb eines Segments an einem Router.

Im Gegensatz zu Unicast, Nachrichten an einzlne Empfänger, und Broadcast, Nachrichten an Alle, ist Multicast dafür da Nachrichten an eine Gruppe von Empfängern zu senden.

Um diese Funktion darstellen zu können gibt es eigene IP und MAC Adressen für Multicast:

Bei IPv4 liegen die Multicast IPs im Bereich der alten Class D (als es noch kein CIDR gab und wir noch von Klassen gesprochen haben). Das heißt sie sind im Bereich 224.0.0.0 bis 239.255.255.255. Innerhalb dieses Bereich gibt es allerdings viele Reservierte Adressen, diese sind hier nachzulesen: https://www.iana.org/assignments/multicast-addresses/multicast-addresses.xhtml

„Multicast – 1“ weiterlesenLayer 3 ACLs ohne L3 Interface auf Cisco Switch nutzen

Manchmal bekomme ich komische Anfragen, viele davon machen keinen Sinn, weil es bessere Wege gibt das gewollte zu erreichen. Aber manche Leute lassen sich eben nicht überzeugen und wollen es genau so haben, wie sie es seit jeher schon tun. Also bekommen sie was sie möchten. In diesem Fall, ACLs auf einem Layer 2 Switch.

Cisco bietet hierzu mindestens zwei Möglichkeiten, ohne ein L3 Interface anzulegen. Das heißt es gibt kein Routed-Interface und auch kein SVI für die VLANs.

„Layer 3 ACLs ohne L3 Interface auf Cisco Switch nutzen“ weiterlesenGRE Tunnel Keepalives

Ich durfte mich jetzt etwas mit GRE Tunneln beschäftigen und mit dem Keepalive Mechanismus der darin steckt.

GRE Tunnel sind erstmal nichts besonderes, sie tunneln in IP durch ein Netz in dem sich Quelle und Ziel erreichen können, ohne Verschlüsselung. Wenn man sie verschlüsseln möchte muss man zusätzlich IPSec machen, war bei mir aber nicht so.

GRE Tunnel funktionieren so, dass sie das Datenpaket mit einem GRE Header versehen und diese beiden dann in ein IP Unicast Packet einpacken, also einen IP Header voran stellen. Dieser wird am Ziel wieder entfernt, der GRE Header entfernt und das innere Paket wieder normal weiter versendet. Nix besonderes erstmal.

„GRE Tunnel Keepalives“ weiterlesenAdvertising NO-EXPORT BGP Community zu einem externen BGP Nachbarn

Die BGP Community NO-EXPORT ist dazu da, Präfixe nicht an externe BGP Nachbarn zu verteilen. An interne Nachbarn werden sie verteilt.

Wie schafft man es nun Präfixe doch an einen externen Nachbarn zu senden, der diese Präfixe aber wiederrum nicht weitergeben darf?

„Advertising NO-EXPORT BGP Community zu einem externen BGP Nachbarn“ weiterlesenSmart Licensing auf Cisco Catalyst und ASR

Ab IOS-XE 16.9 unterstützen die Cisco Catalyst Switche nur noch Smart Licensing (außer man legt sehr großen Wert darauf nicht an der Cisco Cloud zu hängen, dann gibts auch noch normale).

Was ist dafür nötig?

„Smart Licensing auf Cisco Catalyst und ASR“ weiterlesenHSRPv2 mit IPv6 in GNS3

Während eines Labors für IPv6 fiel im Zuge des Tests auf, dass HSRPv2 zwar alles richtig anzeigt (Ein Switch Active, ein Switch Standby, keine Fehlermeldungen, etc.) aber es funktionierte nicht so wie angezeigt.

Ein Switch war Active, es war aber eher zufällig welcher von beiden. Und oft nicht der, der als Active in HSRP angezeigt wurde. Auch ein Schwenk zwischen den beiden Switchen hat nicht funktioniert, das Gateway war dann einfach nicht mehr erreichbar.

„HSRPv2 mit IPv6 in GNS3“ weiterlesenCisco VSS Fehlerbilder

- Ein Link zu einem Accessswitch ist aufgefallen:

Kein Problem, solange der Switch an beide Chassis angeschlossen ist. Entweder per Port-Channel oder STP.

INFO:

Bei einem VSS ist das Forwardingverhalten noch genauso wie bei normalen

Cat6500.

Wenn ein Paket über die SUP geroutet werden muss, wird es (per VSL) zur aktiven SUP geschickt. Wenn das Paket auf der Linecard geroutet werden kann, wird das getan. Die SUP programmiert die Linecards wie gehabt (DFCs in Cat6500)

„Cisco VSS Fehlerbilder“ weiterlesenCisco VSS Aufbau

Ausgangssituation:

2 selbstständige Cat6500

Vorraussetzungen:

SUP 720-10G oder neuer

Module 67xx Series oder neuer

VSL Link benötigt 2x10G (bei Cat4500 können auch 1G Links genutzt werden)

Gleiche SW auf beiden Routern

Anycast DNS mit Infoblox

Letztens habe ich einen Blog Eintrag gefunden, in dem jemand sich ein Anycast DNS mit Infoblox gebaut hat. Die Idee fand ich richtig cool, deswegen habe ich es nachgemacht, allerdings etwas geändert.

Zuerst, die Blogeinträge, Part 1 mit viel Infos dazu warum Anycast DNS eine gute Idee ist. Und Part 2 mit der Umsetzung.

https://medium.com/@tom.bowles/anycast-dns-part-1-838033773af8

https://medium.com/@tom.bowles/anycast-dns-part-2-4acc51e4d64f

Mein Aufbau ist etwas anders als Tom es in seinem Blog gemacht hat, mein Netz sieht so aus:

„Anycast DNS mit Infoblox“ weiterlesenCisco ASR 1000 Serie Licensing

Die ASR 1000 Serie von Cisco hat standardmäßig nur einen beschränkten Durchsatz, in meinem Fall bei einem ASR 1001-X sind es 2,5Gbit/s.

Wir haben die Lizenzen für 10G Ports und die Lizenz für 20Gbit/s Durchsatz installiert, aber der Router hat mir weiterhin angezeigt, dass er 2,5Gbit/s Durchsatz hat.

ASR1001X# show platform hardware throughput level The current throughput level is 2500000 kb/s„Cisco ASR 1000 Serie Licensing“ weiterlesen